-

![[image]](https://www.balancer.ru/cache/sites/ru/le/lenta/icdn/images/2014/10/23/18/20141023182639706/128x128-crop/pic_5870dddab9c852729db4606191d72c43.jpg)

Хакеры и взломы...

Теги:

Apple признала уязвимость всех iPhone

Компания Apple подтвердила существование критической уязвимости для процессоров всех моделей iMac и iPhone. В корпорации уточнили, что для запуска Meltdown и Spectre нужно загрузить вредоносное приложение на устройство, а чтобы обезопасить себя от этого, стоит доверять лишь надежным источникам, таким как App Store. // lenta.ru

Исследователи в области безопасности обнаружили новую технику, которая позволяет недобросовестным веб-сайтам добывать валюту, используя процессоры пользователей, даже после того, как пользователь закрыл окно такого сайта.

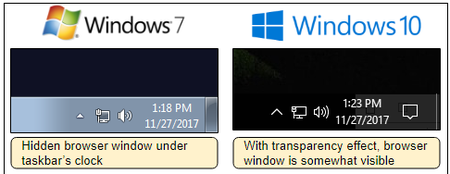

Вредоносный скрипт открывает невидимое всплывающее окно типа pop-under, которое скрывается за часами на панели задач Microsoftinfo-icon Windows.

Окно остается открытым неограниченное время, пока пользователь не предпримет специальные действия, чтобы закрыть его.

Координаты окна могут немного отличаться, в зависимости от разрешения экрана на компьютере жертвы, но в оно помещается за часами. Правда, есть один нюанс. Если в операционной установлена тема оформления с полупрозрачностью, то окошечко всё-таки слегка просматривается за панелью (см. скриншот в начале статьи).

«Обнаружить такой способ скрытого майнинга довольно трудно, так как он ловко маскируется. Закрытия браузера уже недостаточно, пользователи должны будут запустить диспетчер задач, чтобы убедиться, что не осталось процессов, использующих ресурсы их компьютеров», — пишет в блоге Malwarebytes ведущий аналитик Жером Сегура (Jérôme Segura).

Вредоносная цепочка имеет следующий вид — загружается страница, размещенная на elthamely[.]com, затем загружаются ресурсы из сети доставки контента Amazon cloudfront.net. После этого извлекается полезная нагрузка из hatevery[.]info.

Сайты научились скрытно майнить даже после закрытия вкладки

Исследователи в области безопасности обнаружили новую технику, которая позволяет недобросовестным веб-сайтам добывать валюту, используя процессоры пользователей, даже после того, как пользователь закрыл окно такого сайта. // www.anti-malware.ru

Сайты-майнеры научились прятать браузер на компьютерах пользователей

Всё бóльшую популярность у злоумышленников получает партнёрская программа Coinhive по майнингу криптовалюты в браузерах пользователей (и другие JS-майнеры). // geektimes.ruЗамести мусор в угол, где никто не ходит, – и дело в шляпе!

Дополнительно отметим, что новый майнер ведет себя осторожно и не использует ресурсы компьютера на 100%. Так пользователь может и не заметить, что компьютер слегка притормаживает.

Ну и в качестве вишенки на торте:

Специалисты по безопасности совершенно случайно наткнулись на этот трюк при посещении одного из порносайтов.

Что они там делали – не рассказывается.

ps.

В данном случае в роли антивируса выступает Родительский контроль Dr.Web: он позволяет заблокировать все ресурсы, к которым пытается обращаться майнер. Естественно, можно вносить домены, с которыми работает майнер, в черный список вручную, но толку от этого немного – новые варианты майнера будут использовать новые домены. Гораздо проще установить Dr.Web Security Space.

P. S. И еще одна вишенка на торт: как оказалось, об этом троянце не знает никто!

Пиратская партия

Guest

гость

Сообщение было перенесено из темы Дайджест от января 2018г.

Пользователь «Хабрахабра» рассказал о взломе сайта Рособрнадзора. В его руках якобы оказались данные 14 миллионов выпускников

- dmirg78 [30.01.2018 14:18]: Перенос сообщений из Дайджест от января 2018г

https://news.mail.ru/incident/32874434/

«18 марта у нас с 2 до 5 часов ночи была отражена компьютерная атака на сайт, типа “отказ на обслуживание”. Пик атаки пришелся на 02:20 мск. Источники атаки были расположены в 15 странах», — сказала она, уточнив, что подробнее про «DDoS-атаки, не только на сайт ЦИК, но и ряд СМИ» расскажут ее коллеги.

ЦИК также зафиксировал атаку на свой информационно-справочный центр. Об этом заявила секретарь Центризбиркома России Майя Гришина. «Уже сейчас можно сказать, что на сегодняшний день многократно увеличилась нагрузка, и фиксируем по существу хакерскую атаку на наш информационно-справочный центр», — сказала она.

По словам Гришиной, также будет проведено расследование по поводу недостаточного информирования избирателей о том, где можно проголосовать. «Наибольшее число обращений в информационный центр — за справочной информацией, в частности, о том, где можно проголосовать», — сказала она.

«Мы будем обязательно анализировать те субъекты, где граждане недополучили информацию по линии разъяснительной деятельности — где голосовать. Весь анализ мы проведем, почему у нас из некоторых субъектов достаточно большое количество обращений по вопросу, где проголосовать. Так не должно быть, все должны быть проинформированы по вопросу избирательных комиссий», — добавила Гришина.

Накануне президент «Ростелекома» Михаил Осеевский сообщил о росте числа кибератак на различные российские сайты в последние дни подготовки к выборам президента РФ. В частности, в субботу 17 марта была зафиксирована атака на сайт Роскомнадзора и онлайн-издания «Лента.ру». При этом глава госоператора заявил, что в день голосования «все будет работать отлично».

«18 марта у нас с 2 до 5 часов ночи была отражена компьютерная атака на сайт, типа “отказ на обслуживание”. Пик атаки пришелся на 02:20 мск. Источники атаки были расположены в 15 странах», — сказала она, уточнив, что подробнее про «DDoS-атаки, не только на сайт ЦИК, но и ряд СМИ» расскажут ее коллеги.

ЦИК также зафиксировал атаку на свой информационно-справочный центр. Об этом заявила секретарь Центризбиркома России Майя Гришина. «Уже сейчас можно сказать, что на сегодняшний день многократно увеличилась нагрузка, и фиксируем по существу хакерскую атаку на наш информационно-справочный центр», — сказала она.

По словам Гришиной, также будет проведено расследование по поводу недостаточного информирования избирателей о том, где можно проголосовать. «Наибольшее число обращений в информационный центр — за справочной информацией, в частности, о том, где можно проголосовать», — сказала она.

«Мы будем обязательно анализировать те субъекты, где граждане недополучили информацию по линии разъяснительной деятельности — где голосовать. Весь анализ мы проведем, почему у нас из некоторых субъектов достаточно большое количество обращений по вопросу, где проголосовать. Так не должно быть, все должны быть проинформированы по вопросу избирательных комиссий», — добавила Гришина.

Накануне президент «Ростелекома» Михаил Осеевский сообщил о росте числа кибератак на различные российские сайты в последние дни подготовки к выборам президента РФ. В частности, в субботу 17 марта была зафиксирована атака на сайт Роскомнадзора и онлайн-издания «Лента.ру». При этом глава госоператора заявил, что в день голосования «все будет работать отлично».

Обнаружен ворующий переписку в мессенджерах вирус

Исследователи корпорации Trustlook Labs обнаружили троян для Android, который способен украсть данные практически из всех известных сервисов обмена сообщениями. По данным специалистов, вирус не позволяет системе проанализировать свой код и способен обойти антивирусную защиту. // lenta.ruИсследователи корпорации Trustlook Labs обнаружили троян для Android, который способен украсть данные практически из всех известных сервисов обмена сообщениями. Об этом сообщается в блоге компании.

По данным специалистов, вирус не позволяет системе проанализировать свой код и способен обойти антивирусную защиту.

Вредоносное программное обеспечение изучает данные мобильных клиентов Telegram, Viber, Facebook Messenger, Skype, Line и других мессенджеров. Эксперты утверждают, что алгоритм вируса выстроен таким образом, чтобы автоматически отсылать данные на удаленный сервер: скорее всего, захваченные массивы могут использоваться для шантажа жертв и получения выкупа.

Специалисты по кибербезопасности обнаружили вредоносное программное обеспечение в китайском приложении Cloud Module. Пакет, хранящий троян, назывался com.android.boxa. Скорее всего, он распространяется через сторонние магазины приложений для Android и ссылки, публикуемые злоумышленниками.

Учёным удалось взломать сканер отпечатка пальца

На сегодняшний день сканер отпечатков пальцев стал вполне обычным делом даже для смартфонов среднего класса, не говоря уже о флагманских моделях. Этот способ персонализации и защиты данных является более удобным и надёжным, чем постоянный набор паролей. Комбинацию можно подобрать или подсмотреть, а вот с отпечатком пальца так уже не выйдет. Однако сотрудники Университета штата Мичиган взялись доказать, что обмануть дактилоскопический датчик можно с помощью обычного струйного принтера. Они напечатали на специальной бумаге отпечатки пальцев с помощью токопроводящих чернил компании AgIC. Телефоны Samsung Galaxy S6 и Huawei Honor 7 были с лёгкостью разблокированы с помощью этой методики. Защиту удалось обойти с первой попытки и практически моментально. Для этого достаточно было использовать точную копию отпечатка пальца качеством 200 dpi. Исследователи подчеркнули, что этот метод также будет работать и на других считывателях отпечатков пальцев. // rutube.ruВзлом сенсоров биометрии мобилки посредством распечатки проводящими чернилами вашего отпечатка..

Сбербанк продолжает фиксировать фишинговую рассылку Silence

В пресс-службе организации отметили, что ущерба нет // tass.ruСбербанк продолжает фиксировать фишинговую рассылку группы Silence, о которой в пятницу сообщила Group-IB. Получено около 1,5 тыс. писем, однако ущерба кредитной организации не нанесено, сообщили ТАСС в пресс-службе банка.

"На средствах защиты банка зафиксированы и успешно заблокированы вредоносные письма, имеющие отношение к рассылке Silence. По состоянию на 18.01.19 зафиксировано порядка 1500 писем. Письма присылаются с доменов, имеющих признаки фишинговых (похожих по написанию на домены банков и прочих организаций). В настоящее время атака продолжается", - отметили в пресс-службе.

При этом Сбербанк получил предупреждение ЦБ о данной угрозе 16 января, уточнили в банке. "В банке не зарегистрировано инцидентов или ущерба, связанных с этой угрозой, так как вредоносная рассылка отражена средствами защиты в автоматическом режиме. Мы осуществляем усиленный контроль развития данной серии атак", - добавили в пресс- службе.

Ранее в пятницу сообщалось, что компания Group-IB, которая занимается расследованием и предотвращением киберпреступлений, обнаружила массовое распространение фишинговой рассылки группы Silence на российские кредитно-финансовые организации, в частности на банки и крупные платежные системы. Злоумышленники действовали под видом организаторов одного из крупных финансовых форумов в Москве, говорилось в сообщении компании. По данным экспертов, вредоносные сообщения получили более 80 тыс. пользователей, при этом в Group-IB не уточнили, какие банки могли подвергнуться атаке.

Группа Silence впервые воспользовалась маскировкой вредоносного письма под приглашение от организаторов XIX Международного форума iFin-2019 "Электронные финансовые услуги и технологии". Письмо от хакерской группы составлялось на базе реального приглашения, однако в него были внесены корректировки. Так, злоумышленники прикрепили в сообщении вредоносный файл под видом ZIP-архива, который якобы нужно было заполнить для того, чтобы получить бесплатные пригласительные. Данный факт подтверждает версию специалистов Group-IB о том, что представители Silence могли работать или работают в финансовом секторе, подчеркнули в компании.

сюда?

ФБР назвало россиян причастными к крупной преступной кибергруппировке

Европол заявил о разоблачении деятельности преступной группировки, похитившей порядка $100 млн у компаний из Европы и США. В числе подозреваемых оказались пять граждан России, которые, по данным следствия, находятся в бегах // www.rbc.ru

Iva> сюда?

нет. "фбр опять обвинило россию в чем-то" - это к инфовойне.

нет. "фбр опять обвинило россию в чем-то" - это к инфовойне.

4PDA .:. Всё в порядке, но...

в целях обеспечения безопасности ресурса нам необходимо убедиться, что вы человек. Пожалуйста введите защитный код, расположенный ниже и нажмите кнопку "Submit". Этот текст мало кто будет читать и мы можем написать здесь все, что угодно, например... Вы живете в неведении. Роботы уже вторглись в нашу жизнь и быстро захватывают мир, но мы встали на светлый путь и боремся за выживание человечества. А если серьезно, то... В целях обеспечения безопасности сайта от кибератак нам необходимо убедиться, что вы человек. // Дальше — 4pda.ruВскоре после анонса первого коммерческого устройства для взлома iPhone под названием GrayKey компания Apple усовершенствовала систему защиты своей мобильной ОС. Но на этом противостояние корпорации с хакерами не закончилось: в сети появилась информация о появлении ещё более продвинутого гаджета, способного «вытянуть» данные не только с айфонов под управлением iOS 12, но и с Android-аппаратов популярных брендов.

Израильская компания Cellebrite заявила о создании аппарата Universal Forensic Extraction Device (UFED), который представляет собой готовое программно-аппаратное решение, не требующее подписки. По словам разработчика, ориентированное на использование полицией устройство обеспечивает извлечение данных сторонних приложений, чатов, сохранённых электронных писем и другой информации. По имеющейся информации, поддерживается «вскрытие» iPhone и iPad (iOS 7 — iOS 12.3), а также устройств на Android, включая Samsung, Huawei, LG, Motorola и Xiaomi.

По данным интернет-ресурса DigitalTrends, Cellbrite ранее не афишировала свое сотрудничество с полицией и спецслужбами, но предположительно участвовала в тендере ФБР в 2015 году, когда спецслужбы не добились от Apple предоставления ключей шифрования мобильной ОС. Издание рекомендует всем владельцам актуальных моделей Apple-гаджетов своевременно обновить свои устройства до iOS 13 сразу после релиза для снижения риска взлома.

4PDA .:. Всё в порядке, но...

в целях обеспечения безопасности ресурса нам необходимо убедиться, что вы человек. Пожалуйста введите защитный код, расположенный ниже и нажмите кнопку "Submit". Этот текст мало кто будет читать и мы можем написать здесь все, что угодно, например... Вы живете в неведении. Роботы уже вторглись в нашу жизнь и быстро захватывают мир, но мы встали на светлый путь и боремся за выживание человечества. А если серьезно, то... В целях обеспечения безопасности сайта от кибератак нам необходимо убедиться, что вы человек. // Дальше — 4pda.ru«ZIP-бомбы», или «файловые бомбы», известны специалистам по кибербезопасности не первый год: этот тип вируса, упакованный в архив, при активации заполняет всё пространство жёсткого диска и перегружает ресурсы ПК. Как сообщает издание Vice, программист Дэвид Фифилд разработал максимально «смертоносную» модификацию зловредного ПО. При загрузке zip-архив занимает всего 46 мегабайт, но при попытке распаковки способен разрастись до 4,5 петабайт.

Всего Фифилд опубликовал описание трёх известных типов вредоносной программы:

Архив размером 42 КБ, который после распаковки занимает 5,5 ГБ

Исходный архив на 10 МБ с распаковкой до 281 ТБ

Вышеописанная «бомба» на 46 МБ, занимающая 4,5 ПБ после активации

Первый вариант вируса способен вызвать существенное снижение производительности старых компьютеров, второй может «подвесить» даже топовый игровой ПК. Потенциал самой мощной «бомбы» превосходит возможности крупных серверов. Своей публикацией программист призвал разработчиков программного обеспечения обратить внимание на опасность обработки архивных форматов файлов. В настоящее время, по словам Фифилда, методика обнаружения подобных алгоритмов с помощью антивирусного ПО затруднена.

СК назвал причину утечки данных 700 тыс. сотрудников РЖД

В конце августа в интернете были опубликованы данные 703 тыс. сотрудников РЖД. По версии СК, «неустановленные лица» получили доступ к информации, незаконно проникнув в информационные ресурсы компании // www.rbc.ru

Iva>

скорее всего сюда

скорее всего сюда

Результаты работы SecureRandom() оказались недостаточно случайны, что ставит под угрозу Bitcoin-кошельки - «Хакер»

ИБ-специалисты предупредили, что старые Bitcoin-адреса, сгенерированные в браузерах или при помощи JavaScript приложений, могут быть подвержены криптографическому багу. В конечном итоге проблема позволяет похитить пользовательские средства. // xakep.ru

Гигантская утечка обнажила подробности тотальной слежки за абонентами МТС

Nokia допустила утечку в интернет защищенной информации о принципах работы системы слежки за абонентами МТС. Архив... // www.cnews.ru

Iva>

Россиянин Андрей Тюрин признал себя виновным в краже данных 80 млн американцев

Россиянин Андрей Тюрин во время заседания суда в Манхэттене признал себя виновным в краже персональных данных более 80 млн клиентов американской компании JPMorgan Chase Co и других финансовых структур страны, сообщает Интерфакс со ссылкой на Bloomberg.Как отмечается, 36-летний россиянин совершил крупнейшее в истории США киберпреступление против американского банка // www.znak.com

Iva>

Налоговые данные миллионов россиян утекли в Сеть

В Сети обнаружилось около 20 млн записей с данными российских налогоплательщиков. Они находились в открытом доступе с мая 2018 года, сообщил портал Comparitech, специализирующийся на информационной безопасности // secretmag.ru

Iva>

теперь Сбербанк

теперь Сбербанк

В Сбербанке произошла крупнейшая на рынке утечка персональных данных

Самая крупная в российском банковском секторе утечка персональных данных произошла в Сбербанке. // www.vesti.ru

Iva>>

Iva> теперь Сбербанк

Iva> Вести.Ru: В Сбербанке произошла крупнейшая на рынке утечка персональных данных

Iva> теперь Сбербанк

Iva> Вести.Ru: В Сбербанке произошла крупнейшая на рынке утечка персональных данных

5 рублей за строчку: Сбербанк ищет сотрудника, слившего клиентскую базу

Утечка персональных данных стала поводом для начала внутреннего расследования Сбербанка. Речь идет об учетных записях по кредитным картам как минимум двухсот человек, сообщает пресс-служба крупнейшего российского банка. // www.vesti.ru

Iva> Вести.Ru: 5 рублей за строчку: Сбербанк ищет сотрудника, слившего клиентскую базу

Сбербанк назвал версии утечки данных своих клиентов

Утечка данных из Сбербанка, скорее всего, связана с действиями одного из сотрудников, банк начал его поиски. При этом банк не подтверждает утечку сведений о картах 60 млн клиентов // www.rbc.ru

Iva>

Греф сообщил о 35 подозреваемых в утечке данных клиентов Сбербанка

Утечка произошла в начале октября. В банке утверждают, что она затронула 200 клиентов, а виновником оказался один из сотрудников организации // www.rbc.ru

Iva> Греф сообщил о 35 подозреваемых в утечке данных клиентов Сбербанка :: Финансы :: РБК

Новость протухла слегка. Еще вчера сообщали,

это сегодняшнее.

ЗЫ: кстати, при чём тут пресловутые "хакеры" - я так и не понял. И "взломы" тоже.

Новость протухла слегка. Еще вчера сообщали,

Сбербанк выявил виновника утечки клиентской информации

"Сбербанк России" выявил мошенника, пытавшегося похитить информацию клиентов финансовой организации, сообщает пресс-служба банка. Радио Sputnik, 05.10.2019 // radiosputnik.ria.ruэто сегодняшнее.

Сбербанк поймал виновного в утечке данных и дал клиентам ряд советов

Сбербанк выявил сотрудника, виновного в утечке данных 200 клиентов банка, угрозы хищения данных по 60 миллионам карт нет, сообщили в банк. РИА Новости, 06.10.2019 // ria.ruЗЫ: кстати, при чём тут пресловутые "хакеры" - я так и не понял. И "взломы" тоже.

imaex> ЗЫ: кстати, при чём тут пресловутые "хакеры" - я так и не понял. И "взломы" тоже.

спамерам обычно пофиг, насколько оно при чем или ни при чем

спамерам обычно пофиг, насколько оно при чем или ни при чем

Внезапно: вчера на мониторах в комнате отдыха Пентагона появилось вот это

Copyright © Balancer 1997..2023

Создано 16.01.2001

Связь с владельцами и администрацией сайта: anonisimov@gmail.com, rwasp1957@yandex.ru и admin@balancer.ru.

Создано 16.01.2001

Связь с владельцами и администрацией сайта: anonisimov@gmail.com, rwasp1957@yandex.ru и admin@balancer.ru.

st_Paulus

st_Paulus

инфо

инфо инструменты

инструменты Bredonosec

Bredonosec

Пиратская партия

Пиратская партия

Iva

Iva