-

![[image]](https://www.balancer.ru/cache/sites/com/ra/ranum/security/computer_security/papers/otp-faq/128x128-crop/otp.jpg)

Флейм о шифровании

Перенос из темы «Охрана посольств»Теги:

Шпион в эпоху цифровых технологий | Новые Ведомости

XXI век дал каждому широкие возможности доступа к современным цифровым технологиям, постоянно и активно влияющим на экономику, политику, культуру и конечно же // nvdaily.ru

ccsr> Что же касается компакт-дисков, то я знаю когда они стали использоваться

U235>Значит ты ничего не знаешь. Оптические диски не используются как носители гаммы и ключей вообще в военной и дипломатической связи, ибо не проходят по ряду специфических для этой криптографии требований.

U235>Тут ты в очередной раз попал в ловушку, заявив относительно оптических компакт-дисков, как ключевых носителей "я знаю когда их начали использовать".

U235>Это ты же сдуру заявил, что тебе известно, что компакт диски использовались с какого-то времени как ключевые носители

Просвещайся - об этом уже давно из СМИ известно:

Даже на древних дискетах уже размещали ключевые материалы, но ты и про события двадцатилетней-тридцатилетней давности ничего не слышал. Ну а если учесть, что кубинские спецслужбы готовились в СССР и России, то нетрудно понять откуда растут ноги. Так кто теперь с дуру показывает свою полнейшую безграмотность?

U235>ccsr наборот втирал что спутниковые системы связи заглушить ничего не стоит и круче и надежней всего - КВ связь.

В качестве ликбеза для несведущих:

Может уран нам сообщит какие средства связи использовал этот майор?

U235>В 1945ом Клод Шеннон написал математический труд "Теория в связи в секретных системах", который был засекречен до 1949ого года, и который до сих пор криптографы всех стран изучают как геометры, например, геометрию Евклида.

В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене. Ты просто не в курсе проводимых тогда работ, вот поэтому для тебя иконой Шеннон и является, хотя он ничего нового, неизвестного нашей криптографической школе, не создал. У нас уже до войны серийно выпускались шифровальные машины для "восьмериков", когда работ Шеннона и в помине не было, и они работали по принципу наложения гаммы. Но ты продолжай на него молится, раз собственную историю не знаешь:

И это только по линии наркомата обороны, а ведь шифровальные службы существовали и в других наркоматах, и даже партийные органы имели свои шифрованную связь.

U235>Мы никаким статистическим анализом не сможем сказать, что было дальше в неизвестной нам части перехваченного зашифрованного агентурного сообщения: то ли мама мыла раму, то ли папу, то ли дядю, то ли кота, то ли кого еще, хоть Вову или Петю. Так что в итоге мы остались там же, где были и без перехвата шифровки: мы знаем только то, что мама кого-то мыла.

Если бы ты не был таким словоблудом, то мог бы догадаться, что аналитикам из контрразведки сам факт "мама мыла" в шифровке вполне может дать подтверждение например событию, которое произошло ночью в ходе спецоперации посольской резидентуры.

К примеру, "мама" (зам. резидента - возможное слэнговое обозначение в донесении, условно говоря) не могла мыть ночью раму, так как этого не было зафиксировано наружным наблюдением, "чужого дядю" тоже (это другие структуры, да и аморалка исключена), дети в посольстве не живут, как и нет им дела до кота. Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток? Учитывая донесение наркополицейских, к примеру, что в каком-то месте ночью была погоня за подозрительными лицами, которых не удалось поймать, и которые оказались в грязи, уходя от погони, а также ночное прибытие оперативных машин в резидентуру, с большой вероятностью, можно подозревать, что было сорвано (или состоялось) оперативное мероприятие по закладке, к примеру, тайника (закладки), и участники срочно приводили в порядок свою одежду, чтобы утром не было никаких следов грязи на ней. И тогда, сопоставив еще ряд других фактов, контрразведывательные структуры могут заняться прочесыванием предполагаемого района закладки, или усилить наблюдение за оперативными сотрудниками резидентуры, если попытка сорвалась, а задание надо выполнить.

Это я тебе алгоритм "азбучных истин" преподношу, чтобы ты хотя бы головой иногда думал, когда несешь здесь ахинею о том, что по части вскрытой шифровки ничего нельзя узнать.

P.S. Ситуация мною выдумана, предупреждаю сразу, чтобы ты не бегал за мной со словами, "а где доказательства", как это было с низкопрофильными ФАР КВ диапазона, о которых ты даже понятия не имел.

U235>Значит ты ничего не знаешь. Оптические диски не используются как носители гаммы и ключей вообще в военной и дипломатической связи, ибо не проходят по ряду специфических для этой криптографии требований.

U235>Тут ты в очередной раз попал в ловушку, заявив относительно оптических компакт-дисков, как ключевых носителей "я знаю когда их начали использовать".

U235>Это ты же сдуру заявил, что тебе известно, что компакт диски использовались с какого-то времени как ключевые носители

Просвещайся - об этом уже давно из СМИ известно:

"Для скрытой связи с куратором из кубинской миссии при ООН Монтес было поручено купить портативный компьютер Toshiba-405CS, ей также были переданы две дискеты, S-1 и R-1, для шифрования и расшифровки сообщений. Поскольку наличие программы шифрования высокого уровня является подозрительным в случае, если ноутбук Монтес был бы протестирован экспертом, цифровые программы шифрования и одноразовые ключи были размещены на отдельных дискетах."

Шпион в эпоху цифровых технологий | Новые Ведомости

XXI век дал каждому широкие возможности доступа к современным цифровым технологиям, постоянно и активно влияющим на экономику, политику, культуру и конечно же // nvdaily.ruДаже на древних дискетах уже размещали ключевые материалы, но ты и про события двадцатилетней-тридцатилетней давности ничего не слышал. Ну а если учесть, что кубинские спецслужбы готовились в СССР и России, то нетрудно понять откуда растут ноги. Так кто теперь с дуру показывает свою полнейшую безграмотность?

U235>ccsr наборот втирал что спутниковые системы связи заглушить ничего не стоит и круче и надежней всего - КВ связь.

В качестве ликбеза для несведущих:

«…В ночь с 6 на 7 июня 1998 года в Республике Гвинея-Бисау была предпринята попытка государственного переворота.

Решением президента в стране было объявлено военное положение и введены войска соседнего государства — Республики Гвинея.

Невдалеке от посольства России мятежники захватили военные склады. Правительственные войска вели бои за их освобождение с применением стрелкового оружия, гранатометов и минометов. Таким образом, российское представительство оказалось в эпицентре военных действий.

11 июня из страны эвакуировалось большинство сотрудников посольства, а 16 июня посольство закрылось. Оставшиеся дипломаты и специалисты были вывезены на португальском эсминце.

В этих условиях постоянную связь с Москвой держал майор службы спецрадиосвязи ГРУ М. Коценяк».

Может уран нам сообщит какие средства связи использовал этот майор?

U235>В 1945ом Клод Шеннон написал математический труд "Теория в связи в секретных системах", который был засекречен до 1949ого года, и который до сих пор криптографы всех стран изучают как геометры, например, геометрию Евклида.

В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене. Ты просто не в курсе проводимых тогда работ, вот поэтому для тебя иконой Шеннон и является, хотя он ничего нового, неизвестного нашей криптографической школе, не создал. У нас уже до войны серийно выпускались шифровальные машины для "восьмериков", когда работ Шеннона и в помине не было, и они работали по принципу наложения гаммы. Но ты продолжай на него молится, раз собственную историю не знаешь:

"январь 1934 года - 31 января 1934 года начальником Штаба РККА А.И.Егоровым утвержден "Акт о принятии на вооружение электромеханической шифровальной машины "В-4"", впоследствии названной "М-100" (общий вес комплекта из 3 основных и 7 вспомогательных устройств - 141 кг) и применявшейся в боевых действиях на Хасане, Халхин-Голе, в Испании и Финляндии

июнь 1941 года - к началу войны на вооружении шифрорганов Красной Армии состояло свыше 150 комплектов малогабаритной дисковой кодировочной машины К-37 "Кристалл" и 96 комплектов электромеханической шифровальной машины М-100, а на шифровальной службе состояло 1857 чел.

1944 год - к декабрю 1944 года в 130 шифрорганах Красной Армии имелась та или иная шифровальная и кодировочная машина

1945 год - к маю 1945 года в войсках в эксплуатации находилось 396 комплектов техники специальной связи (шифртехники)

1941-1945 годы: надежной машинной шифрсвязью в годы войны обеспечивались Ставка ВГК, Генштаб, управления Наркомата обороны. Только головным 8-м Управлением Генштаба в 1941-1945 годах было обработано свыше 1,6 млн. шифртелеграмм и кодограмм (до 1500 сообщений в сутки). Наряду с шифрами гаммирования применялись шифры колонной замены. "

И это только по линии наркомата обороны, а ведь шифровальные службы существовали и в других наркоматах, и даже партийные органы имели свои шифрованную связь.

U235>Мы никаким статистическим анализом не сможем сказать, что было дальше в неизвестной нам части перехваченного зашифрованного агентурного сообщения: то ли мама мыла раму, то ли папу, то ли дядю, то ли кота, то ли кого еще, хоть Вову или Петю. Так что в итоге мы остались там же, где были и без перехвата шифровки: мы знаем только то, что мама кого-то мыла.

Если бы ты не был таким словоблудом, то мог бы догадаться, что аналитикам из контрразведки сам факт "мама мыла" в шифровке вполне может дать подтверждение например событию, которое произошло ночью в ходе спецоперации посольской резидентуры.

К примеру, "мама" (зам. резидента - возможное слэнговое обозначение в донесении, условно говоря) не могла мыть ночью раму, так как этого не было зафиксировано наружным наблюдением, "чужого дядю" тоже (это другие структуры, да и аморалка исключена), дети в посольстве не живут, как и нет им дела до кота. Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток? Учитывая донесение наркополицейских, к примеру, что в каком-то месте ночью была погоня за подозрительными лицами, которых не удалось поймать, и которые оказались в грязи, уходя от погони, а также ночное прибытие оперативных машин в резидентуру, с большой вероятностью, можно подозревать, что было сорвано (или состоялось) оперативное мероприятие по закладке, к примеру, тайника (закладки), и участники срочно приводили в порядок свою одежду, чтобы утром не было никаких следов грязи на ней. И тогда, сопоставив еще ряд других фактов, контрразведывательные структуры могут заняться прочесыванием предполагаемого района закладки, или усилить наблюдение за оперативными сотрудниками резидентуры, если попытка сорвалась, а задание надо выполнить.

Это я тебе алгоритм "азбучных истин" преподношу, чтобы ты хотя бы головой иногда думал, когда несешь здесь ахинею о том, что по части вскрытой шифровки ничего нельзя узнать.

P.S. Ситуация мною выдумана, предупреждаю сразу, чтобы ты не бегал за мной со словами, "а где доказательства", как это было с низкопрофильными ФАР КВ диапазона, о которых ты даже понятия не имел.

ccsr>> В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене. Ты просто не в курсе проводимых тогда работ, вот поэтому для тебя иконой Шеннон и является, хотя он ничего нового, неизвестного нашей криптографической школе, не создал. У нас уже до войны серийно выпускались шифровальные машины для "восьмериков", когда работ Шеннона и в помине не было, и они работали по принципу наложения гаммы. Но ты продолжай на него молится, раз собственную историю не знаешь:

Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

dmirg78:

предупреждение (+1) по категории «Оверквотинг[п.15]»

ccsr> Просвещайся - об этом уже давно из СМИ известно:

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Я бы постеснялся всему этому верить.

ccsr> Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток?

А на самом деле никто никого не мыл и не собирается, а сообщение означает "вы встречаетесь с агентом завтра на углу четвёртой и Мэдисон, агент будет одет по форме №6".

Даже в этой версии — ну-ка, кто хотя бы знает без Гугля, где этот адрес (он уникален, другого такого нет), а?

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.Я бы постеснялся всему этому верить.

ccsr> Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток?

А на самом деле никто никого не мыл и не собирается, а сообщение означает "вы встречаетесь с агентом завтра на углу четвёртой и Мэдисон, агент будет одет по форме №6".

Даже в этой версии — ну-ка, кто хотя бы знает без Гугля, где этот адрес (он уникален, другого такого нет), а?

ccsr> Просвещайся - об этом уже давно из СМИ известно:

Что характерно, пока эту историю другой человек в этот топик не притащил, ты ни ухом ни рылом не ведал, как реально организуются подобные системы связи и про использование коммерческих CD для якобы безуликовой связи фантазировал. А на деле ни о какой безуликовости речь идти не может: используется специально созданный носитель с записанной на нем надежной абсолютно случайной гаммой и программой шифрования. Скорее же и дискетка была не совсем обычная, а в легко сгораемом корпусе.

И это не просто так. Имелся бы криптографически надежный способ безуликовой связи, его бы кубинцы использовали, но даже они знали, что использовать коммерческие CD в качестве источников гаммы для шифрования при современном уровне развития дешифровального дела нельзя. Полученная с них гамма не обладает достаточным уровнем случайности, чтобы надежно защитить данные при компьютерном анализе силами АНБ. Впрочем даже при всех этих предосторожностях американцы сумели достаточно легко расшифровать значительную часть радиограмм кубинского агента, потому как кубинцы упустили одну мелочь. У тебя кстати это тоже упущено. Ровно так же, как ломанули кубинского агента, получив в распоряжение компьютер агента криптографы легко ломанут и твою систему. Ибо даже если само шифрование ты будешь осуществлять вручную, то последовательность данных с CD ты с помошью увеличительного стекла не считаешь: тебе придется открывать CD на компьютере и информация о том, что ты открывал и считывал, останется на жестком диске компьютера из-за особенностей работы Windows.

Как с этим бороться, пока умолчу, предоставив тебе продемонстрировать твой уровень незнания темы. Когда ты не сможешь ничего придумать, я дам один из правильных и реально используемых на практике в подобных случаях ответов

"Древние дискеты" - куда более подходящий ключевой носитель, особенно если использовать правильный материал корпуса, пожертвовав безуликовостью, чем коммерческий CD. Впрочем CD даже пожертвовав его безуликовостью не получится сделать сгораемым: он лазером считывается и заметно греется в процессе, при этом испытывая еще и значительные физические нагрузки, ибо он вращается на очень больших оборотах. Если сделать CD из легковоспламеняющегося материала, то во-первых задолбаешься такой материал на испытываемые диском нагрузки искать, а во-вторых он воспламенится прямо в приводе.

ccsr> Может уран нам сообщит какие средства связи использовал этот майор?

Носимые терминалы Гонец/Стрела или даже коммерческий Инмарсат или что-то в этом роде.

ccsr> В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене. Ты просто не в курсе проводимых тогда работ, вот поэтому для тебя иконой Шеннон и является, хотя он ничего нового, неизвестного нашей криптографической школе, не создал. У нас уже до войны серийно выпускались шифровальные машины для "восьмериков", когда работ Шеннона и в помине не было, и они работали по принципу наложения гаммы. Но ты продолжай на него молится, раз собственную историю не знаешь

А теперь читаем вот это мое сообщение:

И видим, что ccsr либо идиот, не способный понять и запомнить, что ему пишут, или жулик, надеющийся что к 7ой странице все забудут о том, что писалось на 2ой.

И, на закуску, еще один наш диалог, но уже с 3ей страницы:

То есть написанное теперь стоит понимать как полное признание моей правоты? То есть теперь ты уже согласен, что существуют гарантированно невзламываемые шифры, и что Шеннон и пришедший к тем же выводам независимо от него Котельников таки в криптографии понимали поболе твоего?

А твои заявления, что шифр Шеннона все же можно взломать на этом фоне можно считать просто бредом? Ты ж их сам только что дезавуировал

Ты ж их сам только что дезавуировал  То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

Приятно конечно, что мне иногда удается переубедить даже таких законченных дубов, как ты, но хотелось бы еще с твоей стороны самокритики и мужества, чтоб ты это признал, а не делал вид, что ничего не произошло, полностью приняв мое видение вопроса.

ccsr> И это только по линии наркомата обороны, а ведь шифровальные службы существовали и в других наркоматах, и даже партийные органы имели свои шифрованную связь.

По остальным линиям было то же самое. Криптографическая то школа была одна, базирующаяся на работах шифровальной службы НКВД и ведущих гражданских математиков-криптографов, главным образом - Котельникова. М-100 широко использовалась и в правительственной связи, а оперативные органы НКВД в годы войны пользовались для передачи радиограмм разовыми шифровальными блокнотами, что по сути ровно то же самое.

Что характерно, пока эту историю другой человек в этот топик не притащил, ты ни ухом ни рылом не ведал, как реально организуются подобные системы связи и про использование коммерческих CD для якобы безуликовой связи фантазировал. А на деле ни о какой безуликовости речь идти не может: используется специально созданный носитель с записанной на нем надежной абсолютно случайной гаммой и программой шифрования. Скорее же и дискетка была не совсем обычная, а в легко сгораемом корпусе.

И это не просто так. Имелся бы криптографически надежный способ безуликовой связи, его бы кубинцы использовали, но даже они знали, что использовать коммерческие CD в качестве источников гаммы для шифрования при современном уровне развития дешифровального дела нельзя. Полученная с них гамма не обладает достаточным уровнем случайности, чтобы надежно защитить данные при компьютерном анализе силами АНБ. Впрочем даже при всех этих предосторожностях американцы сумели достаточно легко расшифровать значительную часть радиограмм кубинского агента, потому как кубинцы упустили одну мелочь. У тебя кстати это тоже упущено. Ровно так же, как ломанули кубинского агента, получив в распоряжение компьютер агента криптографы легко ломанут и твою систему. Ибо даже если само шифрование ты будешь осуществлять вручную, то последовательность данных с CD ты с помошью увеличительного стекла не считаешь: тебе придется открывать CD на компьютере и информация о том, что ты открывал и считывал, останется на жестком диске компьютера из-за особенностей работы Windows.

Как с этим бороться, пока умолчу, предоставив тебе продемонстрировать твой уровень незнания темы. Когда ты не сможешь ничего придумать, я дам один из правильных и реально используемых на практике в подобных случаях ответов

"Древние дискеты" - куда более подходящий ключевой носитель, особенно если использовать правильный материал корпуса, пожертвовав безуликовостью, чем коммерческий CD. Впрочем CD даже пожертвовав его безуликовостью не получится сделать сгораемым: он лазером считывается и заметно греется в процессе, при этом испытывая еще и значительные физические нагрузки, ибо он вращается на очень больших оборотах. Если сделать CD из легковоспламеняющегося материала, то во-первых задолбаешься такой материал на испытываемые диском нагрузки искать, а во-вторых он воспламенится прямо в приводе.

ccsr> Может уран нам сообщит какие средства связи использовал этот майор?

Носимые терминалы Гонец/Стрела или даже коммерческий Инмарсат или что-то в этом роде.

ccsr> В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене. Ты просто не в курсе проводимых тогда работ, вот поэтому для тебя иконой Шеннон и является, хотя он ничего нового, неизвестного нашей криптографической школе, не создал. У нас уже до войны серийно выпускались шифровальные машины для "восьмериков", когда работ Шеннона и в помине не было, и они работали по принципу наложения гаммы. Но ты продолжай на него молится, раз собственную историю не знаешь

А теперь читаем вот это мое сообщение:

Флейм о шифровании [U235#06.04.15 10:19]

… Шифрблокноты - это в основном агентурная связь, где радиограммы короткие, но шифр требуется абсолютно надежный и при этом простой в использовании, ибо пользуются ими не профессиональные математики, а люди зачастую с весьма средними способностями по этой части. При это ключевой носитель можно было в случае чего быстро уничтожить. Отечественные шифрблокноты, которыми снабжали наших агентов, можно было даже проглотить целиком otp.jpg @ www.ranum.com [ кеш ] Американцы использовали шифрблокноты…// ОбщевоенныйНапример для шифрования с гарантийной стойкостью телеграмм на оперативно-стратегическом уровне в годы войны использовалась шифрмашина М-100, использовавшая автоматизированную реализацию алгоритма Шеннона, а в качестве "шифрблокнота" - сгенерированные физическим генератором случайной последовательности бумажные перфоленты.

И видим, что ccsr либо идиот, не способный понять и запомнить, что ему пишут, или жулик, надеющийся что к 7ой странице все забудут о том, что писалось на 2ой.

И, на закуску, еще один наш диалог, но уже с 3ей страницы:

Флейм о шифровании [U235#14.04.15 13:31]

… Это Клод Шеннон то не имел понятия о работе дешифровальных служб? Он, вообще-то один из лучших на то время криптографов США, допущеный к самым сокровенным тайнам американской криптографической службы и мало того - он один из разработчиков систем американской шифрованной правительственной связи того времени. В 1945ом Клод Шеннон написал математический труд "Теория в связи в секретных системах", который был засекречен до 1949ого года, и который до сих пор криптографы всех стран изучают как…// Общевоенныйccsr> Вот поэтому серьезно рассуждать о теоретической гарантированной стойкости могут лишь люди, кто не имеет представления о будничной работе дешифровальных служб и которые прекрасно научились использовать чужие промахи, вплоть до технических.

U235> Это Клод Шеннон то не имел понятия о работе дешифровальных служб?

...

U235> Или Владимир Котельников, пришедший к тем же результатам независимо от засекреченных на тот момент работ Шеннона и один из ведущих разработчиков советских шифров правительственной связи, в том числе, например, аппаратуры "Москва", в работе дешифровальных служб не понимал?Ты уже совсем заврался.

То есть написанное теперь стоит понимать как полное признание моей правоты? То есть теперь ты уже согласен, что существуют гарантированно невзламываемые шифры, и что Шеннон и пришедший к тем же выводам независимо от него Котельников таки в криптографии понимали поболе твоего?

А твои заявления, что шифр Шеннона все же можно взломать на этом фоне можно считать просто бредом?

Ты ж их сам только что дезавуировал

Ты ж их сам только что дезавуировал  То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.Приятно конечно, что мне иногда удается переубедить даже таких законченных дубов, как ты, но хотелось бы еще с твоей стороны самокритики и мужества, чтоб ты это признал, а не делал вид, что ничего не произошло, полностью приняв мое видение вопроса.

ccsr> И это только по линии наркомата обороны, а ведь шифровальные службы существовали и в других наркоматах, и даже партийные органы имели свои шифрованную связь.

По остальным линиям было то же самое. Криптографическая то школа была одна, базирующаяся на работах шифровальной службы НКВД и ведущих гражданских математиков-криптографов, главным образом - Котельникова. М-100 широко использовалась и в правительственной связи, а оперативные органы НКВД в годы войны пользовались для передачи радиограмм разовыми шифровальными блокнотами, что по сути ровно то же самое.

ccsr> P.S. Ситуация мною выдумана, предупреждаю сразу, чтобы ты не бегал за мной со словами, "а где доказательства", как это было с низкопрофильными ФАР КВ диапазона, о которых ты даже понятия не имел.

Стоит ли, судя по полному отсутствию доказательств и каких либо упоминаний в специальной литературе, и по тому, что даже радиоразведчик SkyDron о них ни сном ни духом, рассматривать это как признание, что малогабаритные низкопрофильные ФАР тобой выдуманы?

Стоит ли, судя по полному отсутствию доказательств и каких либо упоминаний в специальной литературе, и по тому, что даже радиоразведчик SkyDron о них ни сном ни духом, рассматривать это как признание, что малогабаритные низкопрофильные ФАР тобой выдуманы?

ccsr> Если бы ты не был таким словоблудом, то мог бы догадаться, что аналитикам из контрразведки сам факт "мама мыла" в шифровке вполне может дать подтверждение например событию, которое произошло ночью в ходе спецоперации посольской резидентуры.

А где в твоих рассуждениях используется перехваченная шифровка?

По условиям задачи о словах "мама мыла" в открытом тексте шифровки известно по другим каналам, не из криптоанализа. Вся остальная дополнительная информация так же получена по другим каналам. То есть анализ шифровки никакой новой информации не дал, а остальное - это уже не к криптографам, так как информация получена не взломом шифра, который так и остался абсолютно стойким, а методами агентурной и технической разведки. Так что опять фиксируем твой слив: ты не доказал возможность взлома шифра Шеннона по имеющейся частичной информации о содержании шифровки, а показал, как развединформация может быть получена другими средствами разведки без использования криптоанализа, ибо ни один из приведенных тобой источников получения информации никакого отношения к криптоанализу не имеет, а сведение всей этой информации вместе это опять же никакой не криптоанализ, а просто анализ всей доступной информации.

А где в твоих рассуждениях используется перехваченная шифровка?

По условиям задачи о словах "мама мыла" в открытом тексте шифровки известно по другим каналам, не из криптоанализа. Вся остальная дополнительная информация так же получена по другим каналам. То есть анализ шифровки никакой новой информации не дал, а остальное - это уже не к криптографам, так как информация получена не взломом шифра, который так и остался абсолютно стойким, а методами агентурной и технической разведки. Так что опять фиксируем твой слив: ты не доказал возможность взлома шифра Шеннона по имеющейся частичной информации о содержании шифровки, а показал, как развединформация может быть получена другими средствами разведки без использования криптоанализа, ибо ни один из приведенных тобой источников получения информации никакого отношения к криптоанализу не имеет, а сведение всей этой информации вместе это опять же никакой не криптоанализ, а просто анализ всей доступной информации.

off-topic-off> Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

Читали в основном кодовые таблицы РККА, флота и НКВД, которые регулярно попадали в руки наших противников при захвате штабов, особенно в годы наступлений 41-42ых годов. Если дополнительного шифрования не применялось и кодовые таблицы не менялись, то естественно такая переписка была доступна чтению. На тактическом уровне это было не редкостью.

Иногда использовались ошибки шифровальных служб. Например упомянутые выше НКВДшники иногда, из-за недостатка разовых шифровальных блокнотов, допускали повторное их использование, что было обнаружено и использовано немецкими криптоаналитиками. Правда тут есть вероятность, что эти ошибки специально были подстроены НКВДшниками чтоб подсунуть немцам дезу в якобы ошибочно зашифрованных радиограммах. По крайне мере считавшийся немцами ценнейшим агент "Макс", работавший шифровальщиком в советском генштабе и передававший ключи к советским генштабовским шифрам, на самом деле был двойным агентом НКВД "Гейне", участником стратегической дезинформационной операции "Монастырь", и передавал ключи к тем радиограммам, что ДОЛЖНЫ были быть прочитаны немцами.

Читали в основном кодовые таблицы РККА, флота и НКВД, которые регулярно попадали в руки наших противников при захвате штабов, особенно в годы наступлений 41-42ых годов. Если дополнительного шифрования не применялось и кодовые таблицы не менялись, то естественно такая переписка была доступна чтению. На тактическом уровне это было не редкостью.

Иногда использовались ошибки шифровальных служб. Например упомянутые выше НКВДшники иногда, из-за недостатка разовых шифровальных блокнотов, допускали повторное их использование, что было обнаружено и использовано немецкими криптоаналитиками. Правда тут есть вероятность, что эти ошибки специально были подстроены НКВДшниками чтоб подсунуть немцам дезу в якобы ошибочно зашифрованных радиограммах. По крайне мере считавшийся немцами ценнейшим агент "Макс", работавший шифровальщиком в советском генштабе и передававший ключи к советским генштабовским шифрам, на самом деле был двойным агентом НКВД "Гейне", участником стратегической дезинформационной операции "Монастырь", и передавал ключи к тем радиограммам, что ДОЛЖНЫ были быть прочитаны немцами.

Sandro> А на самом деле никто никого не мыл и не собирается, а сообщение означает "вы встречаетесь с агентом завтра на углу четвёртой и Мэдисон, агент будет одет по форме №6".

В шифровках из соображений безопасности не указываются ни настоящие имена агентов, ни реальные адреса встреч. В шифровке будет что-то вроде "Встреча на объекте "Знак" по условиям "Шляпа""

В шифровках из соображений безопасности не указываются ни настоящие имена агентов, ни реальные адреса встреч. В шифровке будет что-то вроде "Встреча на объекте "Знак" по условиям "Шляпа""

U235> Читали в основном кодовые таблицы РККА, флота и НКВД, которые регулярно попадали в руки наших противников при захвате штабов, особенно в годы наступлений 41-42ых годов. Если дополнительного шифрования не применялось и кодовые таблицы не менялись, то естественно такая переписка была доступна чтению. На тактическом уровне это было не редкостью.

А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

U235> В шифровках из соображений безопасности не указываются ни настоящие имена агентов, ни реальные адреса встреч. В шифровке будет что-то вроде "Встреча на объекте "Знак" по условиям "Шляпа""

Так и я о том же! Только там и действие будет закодировано, вот я к чему. Вообще всё, и замаскировано под невинный или хотя бы беспонятный текст. Класть открытый текст под простой шифр замены или простую гамму — это грабли вселенских размеров. Тут хотя бы второй уровень кодирования или зашумления нужен, а то будет фигня полная.

Так и я о том же! Только там и действие будет закодировано, вот я к чему. Вообще всё, и замаскировано под невинный или хотя бы беспонятный текст. Класть открытый текст под простой шифр замены или простую гамму — это грабли вселенских размеров. Тут хотя бы второй уровень кодирования или зашумления нужен, а то будет фигня полная.

ccsr>> Просвещайся - об этом уже давно из СМИ известно:

U235> Что характерно, пока эту историю другой человек в этот топик не притащил, ты ни ухом ни рылом не ведал, как реально организуются подобные системы связи и про использование коммерческих CD для якобы безуликовой связи фантазировал.

Плохая отмазка, после всех твоих заявлений - ты уже показал себя во всей красе своей безграмотности. Что касается коммерческих СD, то ты как всегда показал полнейшее незнание самой сути вопроса, потому что сейчас они просто заменили книги, которые к примеру использовал Зорге. Впрочем ты так и не поймешь, что такое использование бескомпрометационных средств - ты слишком малограмотен для этого, и это я давно заметил, начиная с твоих сказок про чтение голосом.

U235>Впрочем даже при всех этих предосторожностях американцы сумели достаточно легко расшифровать значительную часть радиограмм кубинского агента, потому как кубинцы упустили одну мелочь. У тебя кстати это тоже упущено.

Если бы ты был пограмотнее, то тогда бы обратил внимание что я как раз и интересовался вопросом, как удалить с диска, даже если он перезаписываемый, со 100% гарантией использованные ранее гаммы. Но ты и в это не въехал - вот и весь твой уровень понимания проблемы.

U235> "Древние дискеты" - куда более подходящий ключевой носитель,

Но ты же о них ничего не знал, потому что до этого утверждал, что их нельзя использовать.

ccsr>> Может уран нам сообщит какие средства связи использовал этот майор?

U235> Носимые терминалы Гонец/Стрела или даже коммерческий Инмарсат или что-то в этом роде.

"Что-то в этом роде" легко глушится, и будет гарантировано использоваться противной стороной, если у неё более развитые в техническом отношении спецслужбы. И ничего с этим не поделаешь в критической ситуации. Но ты и в это никогда не въедешь, а поэтому твои ухмылки по поводу КВ связи и показывают, что ты знаешь на самом деле.

U235> А теперь читаем вот это мое сообщение:

U235> То есть написанное теперь стоит понимать как полное признание моей правоты?

Ты даже истории вопроса не знаешь, а лезешь во все дыры со своим Шенноном, работы которого в довоенном СССР никто не знал.

U235> А твои заявления, что шифр Шеннона все же можно взломать на этом фоне можно считать просто бредом? Ты ж их сам только что дезавуировал

Ты ж их сам только что дезавуировал  То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

Хватит извиваться - ты и так показал, что темой не владеешь, и для тебя было открытием что в ГРУ существовали свои дешифровальные службы, да и саму теорию ты представляешь в таком убогом виде, что даже когда тебе привели десятки примеров взламывания шифров, ты упорно бубнишь что-то насчет теории Шеннона, хотя всем известно, что практика, критерий истины. Но до тебя это так и не дошло.

U235> Приятно конечно, что мне иногда удается переубедить даже таких законченных дубов, как ты, но хотелось бы еще с твоей стороны самокритики и мужества, чтоб ты это признал, а не делал вид, что ничего не произошло, полностью приняв мое видение вопроса.

U235>И видим, что ccsr либо идиот, не способный понять и запомнить,

Вот ты как всегда хамишь в открытую, и знаешь что тебе за это не будет ничего - вот в этом и вся твоя подлая суть, которая сильно проявляется, когда я твое невежество опровергаю даже открытой информацией.

U235>М-100 широко использовалась и в правительственной связи,

Ты не увиливай, а лучше посмотри на год её создания (точнее её прообраз), и когда появились работы Шеннона. Может он как раз и создавал свои работы, изучив советские разработки.

U235>В шифровках из соображений безопасности не указываются ни настоящие имена агентов, ни реальные адреса встреч.

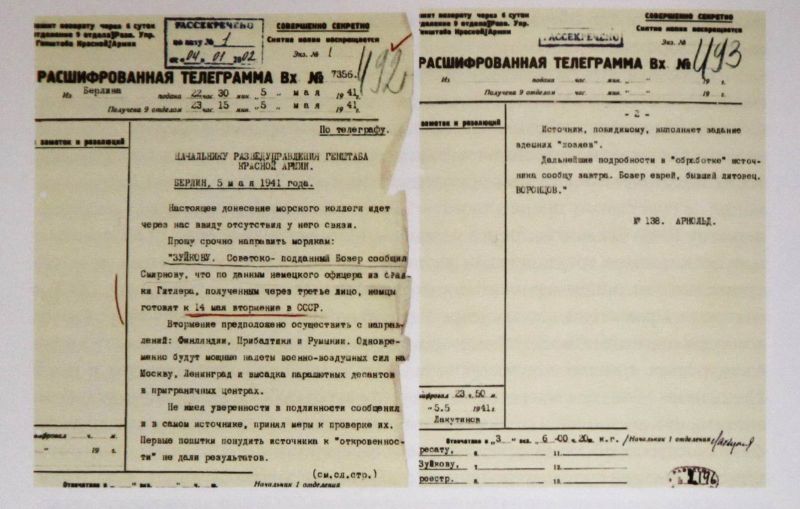

Ты их в глаза похоже не видел - изучай на досуге:

U235> Что характерно, пока эту историю другой человек в этот топик не притащил, ты ни ухом ни рылом не ведал, как реально организуются подобные системы связи и про использование коммерческих CD для якобы безуликовой связи фантазировал.

Плохая отмазка, после всех твоих заявлений - ты уже показал себя во всей красе своей безграмотности. Что касается коммерческих СD, то ты как всегда показал полнейшее незнание самой сути вопроса, потому что сейчас они просто заменили книги, которые к примеру использовал Зорге. Впрочем ты так и не поймешь, что такое использование бескомпрометационных средств - ты слишком малограмотен для этого, и это я давно заметил, начиная с твоих сказок про чтение голосом.

U235>Впрочем даже при всех этих предосторожностях американцы сумели достаточно легко расшифровать значительную часть радиограмм кубинского агента, потому как кубинцы упустили одну мелочь. У тебя кстати это тоже упущено.

Если бы ты был пограмотнее, то тогда бы обратил внимание что я как раз и интересовался вопросом, как удалить с диска, даже если он перезаписываемый, со 100% гарантией использованные ранее гаммы. Но ты и в это не въехал - вот и весь твой уровень понимания проблемы.

U235> "Древние дискеты" - куда более подходящий ключевой носитель,

Но ты же о них ничего не знал, потому что до этого утверждал, что их нельзя использовать.

ccsr>> Может уран нам сообщит какие средства связи использовал этот майор?

U235> Носимые терминалы Гонец/Стрела или даже коммерческий Инмарсат или что-то в этом роде.

"Что-то в этом роде" легко глушится, и будет гарантировано использоваться противной стороной, если у неё более развитые в техническом отношении спецслужбы. И ничего с этим не поделаешь в критической ситуации. Но ты и в это никогда не въедешь, а поэтому твои ухмылки по поводу КВ связи и показывают, что ты знаешь на самом деле.

U235> А теперь читаем вот это мое сообщение:

U235> То есть написанное теперь стоит понимать как полное признание моей правоты?

Ты даже истории вопроса не знаешь, а лезешь во все дыры со своим Шенноном, работы которого в довоенном СССР никто не знал.

U235> А твои заявления, что шифр Шеннона все же можно взломать на этом фоне можно считать просто бредом?

Ты ж их сам только что дезавуировал

Ты ж их сам только что дезавуировал  То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.

То есть за свои же собственные слова ты давно не отвечаешь и проиграв спор, а тем, что ты сейчас написал, ты подписался под тем, что все прошлые страницы ты был не прав и нес чушь, как флюгер разворачиваешься на 180 градусов делая вид, что это твои собственные знания.Хватит извиваться - ты и так показал, что темой не владеешь, и для тебя было открытием что в ГРУ существовали свои дешифровальные службы, да и саму теорию ты представляешь в таком убогом виде, что даже когда тебе привели десятки примеров взламывания шифров, ты упорно бубнишь что-то насчет теории Шеннона, хотя всем известно, что практика, критерий истины. Но до тебя это так и не дошло.

U235> Приятно конечно, что мне иногда удается переубедить даже таких законченных дубов, как ты, но хотелось бы еще с твоей стороны самокритики и мужества, чтоб ты это признал, а не делал вид, что ничего не произошло, полностью приняв мое видение вопроса.

U235>И видим, что ccsr либо идиот, не способный понять и запомнить,

Вот ты как всегда хамишь в открытую, и знаешь что тебе за это не будет ничего - вот в этом и вся твоя подлая суть, которая сильно проявляется, когда я твое невежество опровергаю даже открытой информацией.

U235>М-100 широко использовалась и в правительственной связи,

Ты не увиливай, а лучше посмотри на год её создания (точнее её прообраз), и когда появились работы Шеннона. Может он как раз и создавал свои работы, изучив советские разработки.

U235>В шифровках из соображений безопасности не указываются ни настоящие имена агентов, ни реальные адреса встреч.

Ты их в глаза похоже не видел - изучай на досуге:

Прикреплённые файлы:

- dmirg78 [01.05.2015 08:31]: Предупреждение пользователю: off-topic-off#29.04.15 14:53

ccsr>> Просвещайся - об этом уже давно из СМИ известно:

Sandro> Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Sandro> Я бы постеснялся всему этому верить.

Во-первых непонятно почему вы решили что мне это было известно из СМИ, а во-вторых, хотите вы этого или нет, но со временем в СМИ выплывает довольно правдивая информация о тех или иных событиях, которые происходили с теми же спецслужбами и которые не афишировались, пока такие как Калугин или Сноуден не начинали свои разоблачения. Так что просто надо критически оценивать поступающую информацию, если умеете, и все будет нормально с информацией из СМИ.

ccsr>> Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток?

Sandro> А на самом деле никто никого не мыл и не собирается, а сообщение означает "вы встречаетесь с агентом завтра на углу четвёртой и Мэдисон, агент будет одет по форме №6".

Еще раз подчеркну, что помимо дешифрования существуют и другие способы, которые позволяют понять суть проводимых мероприятий, а если это еще находит отражение в передаваемой информации, и удается это узнать, то для понимания общей картины это лишнее доказательство.

Sandro>Так и я о том же! Только там и действие будет закодировано, вот я к чему. Вообще всё, и замаскировано под невинный или хотя бы беспонятный текст.

Ничего подобного, и я вам привел давнюю шифровку где не только указаны подлинные фамилии, но и ряд других подробностей. И формализованные донесения тоже никто не отменял - это обычная работа. Если используют достаточно надежную систему шифрования, то вводить "птичий язык" не имеет смысла - сейчас много подлинных шифровок выложено в сети и можно с ними ознакомится, где все называют своими именами.

Sandro>Класть открытый текст под простой шифр замены или простую гамму — это грабли вселенских размеров.

Вот и я пытался "специалистам" по Шеннону доказать, что их гамма не даст гарантированной стойкости в некоторых случаях, если не применять другие комбинированные способы шифрования, особенно в тех случаях, когда противная сторона имеет представления против кого она работает.

Sandro>Тут хотя бы второй уровень кодирования или зашумления нужен, а то будет фигня полная.

Вот и я про то, что кодирование с последующим шифрованием как раз и дает гарантированную стойкость, да и то если пользоваться разовыми ключами и не в сетях.

Что касается зашумления, то и здесь нужно соблюдать правила для всех витков(если речь идет о проводных системах), а иначе козе под хвост все ваши шумы. Так что не надо мне про азбуку напоминать - я еще что-то помню...

Sandro>

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.

Так же из СМИ известно о тайной деятельности инопланетян, вторжении невидимых войск РФ в Украину, о существовании Йети и о многих других удивительных и неожиданных вещах.Sandro> Я бы постеснялся всему этому верить.

Во-первых непонятно почему вы решили что мне это было известно из СМИ, а во-вторых, хотите вы этого или нет, но со временем в СМИ выплывает довольно правдивая информация о тех или иных событиях, которые происходили с теми же спецслужбами и которые не афишировались, пока такие как Калугин или Сноуден не начинали свои разоблачения. Так что просто надо критически оценивать поступающую информацию, если умеете, и все будет нормально с информацией из СМИ.

ccsr>> Что же могла "мыть мама", к примеру ночью, когда зафиксировали в стоках посольства моющие средства, что обычно не бывает в это время суток?

Sandro> А на самом деле никто никого не мыл и не собирается, а сообщение означает "вы встречаетесь с агентом завтра на углу четвёртой и Мэдисон, агент будет одет по форме №6".

Еще раз подчеркну, что помимо дешифрования существуют и другие способы, которые позволяют понять суть проводимых мероприятий, а если это еще находит отражение в передаваемой информации, и удается это узнать, то для понимания общей картины это лишнее доказательство.

Sandro>Так и я о том же! Только там и действие будет закодировано, вот я к чему. Вообще всё, и замаскировано под невинный или хотя бы беспонятный текст.

Ничего подобного, и я вам привел давнюю шифровку где не только указаны подлинные фамилии, но и ряд других подробностей. И формализованные донесения тоже никто не отменял - это обычная работа. Если используют достаточно надежную систему шифрования, то вводить "птичий язык" не имеет смысла - сейчас много подлинных шифровок выложено в сети и можно с ними ознакомится, где все называют своими именами.

Sandro>Класть открытый текст под простой шифр замены или простую гамму — это грабли вселенских размеров.

Вот и я пытался "специалистам" по Шеннону доказать, что их гамма не даст гарантированной стойкости в некоторых случаях, если не применять другие комбинированные способы шифрования, особенно в тех случаях, когда противная сторона имеет представления против кого она работает.

Sandro>Тут хотя бы второй уровень кодирования или зашумления нужен, а то будет фигня полная.

Вот и я про то, что кодирование с последующим шифрованием как раз и дает гарантированную стойкость, да и то если пользоваться разовыми ключами и не в сетях.

Что касается зашумления, то и здесь нужно соблюдать правила для всех витков(если речь идет о проводных системах), а иначе козе под хвост все ваши шумы. Так что не надо мне про азбуку напоминать - я еще что-то помню...

ccsr>>> В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене....

off-topic-off> Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

Да бросьте вы валить все в одну кучу - и кодовые таблицы (шифры) тактического звена, которые захватывали вместе со штабами частей и соединений, и шифртехнику Ставки ВГК, где шифртелеграммы "восьмериков" до недавнего времени неснятый гриф имели. Я уж не говорю про архивы ГРУ и 8 Управления ГШ, которые вообще никогда не откроют, и после 75 лет, и даже полностью перехваченные радиограммы останутся нерасшифрованными. Так что не надо все упрощать - картина была совсем не такой примитивной как вы описываете.

off-topic-off>А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

Вообще-то в этом никто не признается, хотя бы потому что никто точно не знает, что перехватили и поддается ли перехваченное дешифрованию.

Впрочем вы хорошо щелкнули по носу урана, который уверовал в Шеннона и распинался здесь про невозможность вскрытия информации, если используется разовая случайная гамма, но как показывает практика, комплексный подход и знание возможностей противника ( в том числе и человеческий фактор) позволяла получать информацию из зашифрованных телеграмм.

Кстати, вот шифровка (НКИД, а не НКО), которую американцы на 100% перехватили, но вот открыли её спустя многие десятилетия:

off-topic-off> Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

Да бросьте вы валить все в одну кучу - и кодовые таблицы (шифры) тактического звена, которые захватывали вместе со штабами частей и соединений, и шифртехнику Ставки ВГК, где шифртелеграммы "восьмериков" до недавнего времени неснятый гриф имели. Я уж не говорю про архивы ГРУ и 8 Управления ГШ, которые вообще никогда не откроют, и после 75 лет, и даже полностью перехваченные радиограммы останутся нерасшифрованными. Так что не надо все упрощать - картина была совсем не такой примитивной как вы описываете.

off-topic-off>А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

Вообще-то в этом никто не признается, хотя бы потому что никто точно не знает, что перехватили и поддается ли перехваченное дешифрованию.

Впрочем вы хорошо щелкнули по носу урана, который уверовал в Шеннона и распинался здесь про невозможность вскрытия информации, если используется разовая случайная гамма, но как показывает практика, комплексный подход и знание возможностей противника ( в том числе и человеческий фактор) позволяла получать информацию из зашифрованных телеграмм.

Кстати, вот шифровка (НКИД, а не НКО), которую американцы на 100% перехватили, но вот открыли её спустя многие десятилетия:

Прикреплённые файлы:

Это сообщение редактировалось 06.05.2015 в 18:56

ccsr>>>> В СССР еще в тридцатых годах без всякого Шеннона разработали настолько уникальные методы шифрования, которые и сейчас гарантируют стойкость передаваемой информации в любом звене....

Бла-бла-бла. Настолько уникальные что даже ЗАС-перехват наведения истребилтеля Осиповича американцы демодулировали и вывалили мир сообществу.

off-topic-off>> Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

ccsr> Да бросьте вы валить все в одну кучу - и кодовые таблицы (шифры) тактического звена, которые захватывали вместе со штабами частей и соединений, и шифртехнику Ставки ВГК, где шифртелеграммы "восьмериков" до недавнего времени неснятый гриф имели. Я уж не говорю про архивы ГРУ и 8 Управления ГШ, которые вообще никогда не откроют, и после 75 лет, и даже полностью перехваченные радиограммы останутся нерасшифрованными. Так что не надо все упрощать - картина была совсем не такой примитивной как вы описываете.

Накопите немного денег, купите, как например Клепов из Анкорта, хоть немного историч. документов из архива АНБ про советские шифры и их компрометацию, тогда и посмотрим, как Вы будете песть о советских шифрах, якобы самых стойких в мире.

off-topic-off>>А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

ccsr> Вообще-то в этом никто не признается, хотя бы потому что никто точно не знает, что перехватили и поддается ли перехваченное дешифрованию.

Вообще то те кто более или менее в теме, прекрасно знают не только парадно-фронтальную, но и грязно-обратную сторону. Да, мы были и есть одной из ведущих стран в области "специальной службы", но это не значит что у нас не было провалов и упущений. До самых последних времен причем.

ccsr> Впрочем вы хорошо щелкнули по носу урана, который уверовал в Шеннона и распинался здесь про невозможность вскрытия информации, если используется разовая случайная гамма, но как показывает практика, комплексный подход и знание возможностей противника ( в том числе и человеческий фактор) позволяла получать информацию из зашифрованных телеграмм.

К человеческому фактору математическая стойкость имеет уже слабое отношение.

ccsr> Кстати, вот шифровка (НКИД, а не НКО), которую американцы на 100% перехватили, но вот открыли её спустя многие десятилетия:

И чо ? Я вот имею парочку книг на польском где показаны как поляки - сильно аграрная страна, куда им до США, читали советские шифры что в Гражданскую Войну, что в 30-е. И как уверял в 1992 во время работы над мемуарами бывший представитель КГБ в ПНР Павлов, в 80-е снова стали пытаться читать нашу шифрпереписку.

Бла-бла-бла. Настолько уникальные что даже ЗАС-перехват наведения истребилтеля Осиповича американцы демодулировали и вывалили мир сообществу.

off-topic-off>> Ну да. Такие уникальные. такие стойкие, что нас в годы ВОВ регулярно и плодотворно читали и немцы, и финны, и румыны, и шведы.

ccsr> Да бросьте вы валить все в одну кучу - и кодовые таблицы (шифры) тактического звена, которые захватывали вместе со штабами частей и соединений, и шифртехнику Ставки ВГК, где шифртелеграммы "восьмериков" до недавнего времени неснятый гриф имели. Я уж не говорю про архивы ГРУ и 8 Управления ГШ, которые вообще никогда не откроют, и после 75 лет, и даже полностью перехваченные радиограммы останутся нерасшифрованными. Так что не надо все упрощать - картина была совсем не такой примитивной как вы описываете.

Накопите немного денег, купите, как например Клепов из Анкорта, хоть немного историч. документов из архива АНБ про советские шифры и их компрометацию, тогда и посмотрим, как Вы будете песть о советских шифрах, якобы самых стойких в мире.

off-topic-off>>А вот и нет. Нашим признаваться было невыгодно и неудобно, однако документы архивов, куда попали ряд криптоархивов Германии говорят что не кодовые, и не только в нач. период.

ccsr> Вообще-то в этом никто не признается, хотя бы потому что никто точно не знает, что перехватили и поддается ли перехваченное дешифрованию.

Вообще то те кто более или менее в теме, прекрасно знают не только парадно-фронтальную, но и грязно-обратную сторону. Да, мы были и есть одной из ведущих стран в области "специальной службы", но это не значит что у нас не было провалов и упущений. До самых последних времен причем.

ccsr> Впрочем вы хорошо щелкнули по носу урана, который уверовал в Шеннона и распинался здесь про невозможность вскрытия информации, если используется разовая случайная гамма, но как показывает практика, комплексный подход и знание возможностей противника ( в том числе и человеческий фактор) позволяла получать информацию из зашифрованных телеграмм.

К человеческому фактору математическая стойкость имеет уже слабое отношение.

ccsr> Кстати, вот шифровка (НКИД, а не НКО), которую американцы на 100% перехватили, но вот открыли её спустя многие десятилетия:

И чо ? Я вот имею парочку книг на польском где показаны как поляки - сильно аграрная страна, куда им до США, читали советские шифры что в Гражданскую Войну, что в 30-е. И как уверял в 1992 во время работы над мемуарами бывший представитель КГБ в ПНР Павлов, в 80-е снова стали пытаться читать нашу шифрпереписку.

m.0.> То есть получается, что весь этот сомнительный экстрим - только для того, что бы шифровальщик узнал, что враг добрался до святая святых - шифроблокнота и скопировал один или несколько будущих шифров? Попахивает бредом.

Да, в основном для того чтобы невозможно было незаметно посмотреть ключи.

Да, в основном для того чтобы невозможно было незаметно посмотреть ключи.

off-topic-off> Бла-бла-бла. Настолько уникальные что даже ЗАС-перехват наведения истребилтеля Осиповича американцы демодулировали и вывалили мир сообществу.

А разве он был ЗАС?

Говорят передачи ЗАС современных наших самолётов на хороших компьютерах расшифровываются за часы-сутки. А больше и не надо. Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

А разве он был ЗАС?

Говорят передачи ЗАС современных наших самолётов на хороших компьютерах расшифровываются за часы-сутки. А больше и не надо. Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

m.0.>> То есть получается, что весь этот сомнительный экстрим - только для того, что бы шифровальщик узнал, что враг добрался до святая святых - шифроблокнота и скопировал один или несколько будущих шифров? Попахивает бредом.

Старый> Да, в основном для того чтобы невозможно было незаметно посмотреть ключи.

Сомневаюсь, что нет технических способов неразрушающего считывания ключей с такой защитой. И кстати, если на странице блокнота много ключей, то как уже использованный ключ уничтожается, он что - вырывается из листа, бо хранить его вместе с остальными не кошерно?

Старый> Да, в основном для того чтобы невозможно было незаметно посмотреть ключи.

Сомневаюсь, что нет технических способов неразрушающего считывания ключей с такой защитой. И кстати, если на странице блокнота много ключей, то как уже использованный ключ уничтожается, он что - вырывается из листа, бо хранить его вместе с остальными не кошерно?

Старый> Говорят передачи ЗАС современных наших самолётов на хороших компьютерах расшифровываются за часы-сутки. А больше и не надо.

Надо, а вот какой должна быть криптостойкость - большой вопрос.

Старый> Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

Вскрыв эти переговоры (и другую закрытую инфу, передаваемую на борт и обратно) и сличив ее с действиями летчика во время полета, противник получит достоверную инфу о технических возможностях (параметрах), как в этом примере, всего нашего авиационного комплекса перехвата при работе по конкретной цели. Согласитель, для него это ценная инфа.

Надо, а вот какой должна быть криптостойкость - большой вопрос.

Старый> Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

Вскрыв эти переговоры (и другую закрытую инфу, передаваемую на борт и обратно) и сличив ее с действиями летчика во время полета, противник получит достоверную инфу о технических возможностях (параметрах), как в этом примере, всего нашего авиационного комплекса перехвата при работе по конкретной цели. Согласитель, для него это ценная инфа.

m.0.> И кстати, если на странице блокнота много ключей, то как уже использованный ключ уничтожается, он что - вырывается из листа, бо хранить его вместе с остальными не кошерно?

Один лист — один ключ (он длииинный, как питон). После использования лист вырывается и уничтожается. Особо толково воспитанные люди сначала вырывают лист, а уж потом шифруют.

Один лист — один ключ (он длииинный, как питон). После использования лист вырывается и уничтожается. Особо толково воспитанные люди сначала вырывают лист, а уж потом шифруют.

Sandro> Один лист — один ключ (он длииинный, как питон). После использования лист вырывается и уничтожается. Особо толково воспитанные люди сначала вырывают лист, а уж потом шифруют.

Вы настоящий блокнот то видели ? Он сразу вырывается, лист, так как он напечатан на обратной стороне, чтобы не было видно.

Вы настоящий блокнот то видели ? Он сразу вырывается, лист, так как он напечатан на обратной стороне, чтобы не было видно.

Старый> А разве он был ЗАС?

Был.

Старый> Говорят передачи ЗАС современных наших самолётов на хороших компьютерах расшифровываются за часы-сутки. А больше и не надо. Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

А там, в общем то никаких особых секретов, в речевой информации, и не содержится, потому достаточно аппаратуры временной стойкости. Другое дело, что иногда развитие аппаратуры за прошедшие годы подстегивало, и тогда можно было читать в течении нескольких десятков минут, пока противник не совершенствовал.

Был.

Старый> Говорят передачи ЗАС современных наших самолётов на хороших компьютерах расшифровываются за часы-сутки. А больше и не надо. Никаких секретных переговоров там не ведётся, требуется лишь чтоб противник не слушал переговоры в реалтайме чтобы не знать о текущих намерениях лётчиков.

А там, в общем то никаких особых секретов, в речевой информации, и не содержится, потому достаточно аппаратуры временной стойкости. Другое дело, что иногда развитие аппаратуры за прошедшие годы подстегивало, и тогда можно было читать в течении нескольких десятков минут, пока противник не совершенствовал.

ccsr> Что касается коммерческих СD, то ты как всегда показал полнейшее незнание самой сути вопроса, потому что сейчас они просто заменили книги, которые к примеру использовал Зорге. Впрочем ты так и не поймешь, что такое использование бескомпрометационных средств - ты слишком малограмотен для этого,

Видать советские разведчики тоже были малограмотными, не понимали они своего счастья, т.к полностью отказались после войны от книжных шифров и перешли на шифрблокноты.

Последним зафиксированным вражеской контрразведкой случаем, когда советские агенты пользовались книжным шифром, была ликвидированная ГЕСТАПО сеть "Красная капелла", причем закончился он крайне печально: все радиограммы были дешифрованы после ареста радиста. После этого типовым средством шифрования у пойманых советских агентов оказывались разовые шифрблокноты. Уникальным являлся разве что случай Абеля: присланый к нему радист Хейханен поначалу пользовался хитроумным перестановочным шифром названным западными криптологами VIC, но там шифрование производилось не по книгам, а по постоянному ключу в виде парольной фразы и шестизначного числа, которые разведчик хранил в памяти, и сеансовому ключу передаваемому в преобразованном виде вместе с сообщением, однако вскоре Абель попросил центр не заставлять маяться дурью и прислать шифрблокноты, с которыми его потом и накрыли. Причем если изучить описание этого шифра и попробовать зашифровать им хотя бы небольшой абзац текста, то нетрудно понять, почему Абель отказывался им пользоваться и просил прислать шифрблокноты. Этот шифр пусть и надежен, но дико сложен и неудобен.

Заметьте: о книжных шифрах после войны никто и не заикается: появились компьютеры и лафа кончилась. Западные криптографы цеплялись даже к недостаткам в генерации случайных гамм в советских шифрблокнотах. Например ими была обнаружена и, возможно, успешно использована для дешифровки характерная статистика некоторых попавших к ним в руки шифрблокнотов вызванная тем, что случайные последовательности генерировали машинистки, случайным, как им казалось, образом, колотя по цифровым клавишам печатающих машинок. Можете представить, насколько ужасно на этом фоне смотрелись книжные шифры, да и любые шифры основанные на гаммировании неслучайной цифровой последовательностью.

Видать советские разведчики тоже были малограмотными, не понимали они своего счастья, т.к полностью отказались после войны от книжных шифров и перешли на шифрблокноты.

Основным шифром советских разведчиков являлся одноразовый шифрблокнот. Его внешний вид был различным. Он мог представлять собой толстую прямоугольную брошюру размером с почтовую марку, а иногда – свернутые полоски бумаги размером с сигаретный окурок. Причем во внешнем виде советских шифрблокнотов отчетливо просматривалась тенденция к уменьшению.

...

Одноразовые шифрблокноты были захвачены при аресте нескольких советских агентов. Рудольф Абель пользовался шифрблокнотом в форме брошюры размером с почтовую марку. Сотрудники ФБР обнаружили его 21 июня 1957 г. в мусорной корзине в комнате отеля «Латам» в Нью-Йорке в ходе обыска, последовавшего за арестом Абеля. Абель, выдававший себя за художника, спрятал шифрблокнот в выемке обитого наждачной бумагой куска дерева, который прятал в корзине для мусора.

В начале 1961 г. в пригороде Лондона было найдено с полдюжины шифрблокнотов в виде свернутых трубочек бумаги. Английские полицейские отыскали их в зажигалке на даче Елены и Петра Крюгер – двух советских агентов, выдававших себя за семейную американскую пару Лону и Мориса Коэн. Остальные шифрблокноты извлекли из другой зажигалки, обнаруженной на лондонской квартире их руководителя – советского резидента в Англии, известного под вымышленным именем Гордона Лонсдейла.

Английский ученый-атомщик Джузеппе Мартелли, которому было предъявлено обвинение в шпионаже против Англии в пользу Советского Союза, носил при себе два шифрблокнота, спрятанные в пачке сигарет и обнаруженные в 1963 г. при его аресте в лондонском аэропорту. Семь сигарет в пачке были нетронуты, а шесть других были склеены друг с другом и частично вырезаны, чтобы освободить место для блокнотов.

Взломщики кодов - Кан Дэвид :: Режим чтения

Взломщики кодов - Кан Дэвид :: Режим чтения :: Электронная библиотека royallib.com // royallib.comПоследним зафиксированным вражеской контрразведкой случаем, когда советские агенты пользовались книжным шифром, была ликвидированная ГЕСТАПО сеть "Красная капелла", причем закончился он крайне печально: все радиограммы были дешифрованы после ареста радиста. После этого типовым средством шифрования у пойманых советских агентов оказывались разовые шифрблокноты. Уникальным являлся разве что случай Абеля: присланый к нему радист Хейханен поначалу пользовался хитроумным перестановочным шифром названным западными криптологами VIC, но там шифрование производилось не по книгам, а по постоянному ключу в виде парольной фразы и шестизначного числа, которые разведчик хранил в памяти, и сеансовому ключу передаваемому в преобразованном виде вместе с сообщением, однако вскоре Абель попросил центр не заставлять маяться дурью и прислать шифрблокноты, с которыми его потом и накрыли. Причем если изучить описание этого шифра и попробовать зашифровать им хотя бы небольшой абзац текста, то нетрудно понять, почему Абель отказывался им пользоваться и просил прислать шифрблокноты. Этот шифр пусть и надежен, но дико сложен и неудобен.

Заметьте: о книжных шифрах после войны никто и не заикается: появились компьютеры и лафа кончилась. Западные криптографы цеплялись даже к недостаткам в генерации случайных гамм в советских шифрблокнотах. Например ими была обнаружена и, возможно, успешно использована для дешифровки характерная статистика некоторых попавших к ним в руки шифрблокнотов вызванная тем, что случайные последовательности генерировали машинистки, случайным, как им казалось, образом, колотя по цифровым клавишам печатающих машинок. Можете представить, насколько ужасно на этом фоне смотрелись книжные шифры, да и любые шифры основанные на гаммировании неслучайной цифровой последовательностью.

ccsr> Если бы ты был пограмотнее, то тогда бы обратил внимание что я как раз и интересовался вопросом, как удалить с диска, даже если он перезаписываемый, со 100% гарантией использованные ранее гаммы. Но ты и в это не въехал - вот и весь твой уровень понимания проблемы.

Если бы ты был пограмотнее, то ты бы знал разницу между дискеткой и жестким диском. И знал бы, что это разные диски, а не один и тот же, как тебе видимо вследствие компьютерной неграмотности кажется. Вот и весь твой уровень понимания проблемы

Поэтому ты даже не понимаешь, что я пишу о совершенно другой проблеме: о том, что операционная система Windows неконтролируемым пользователем образом способна перезаписывать ключевую информацию с открываемого на чтение внешнего носителя на внутренний диск компьютера, где она будет сохраняться неопределенное время даже после того, как ключевой носитель будет извлечен и уничтожен. Вот таким образом и взломали шифрпереписку кубинцев.

Что до твоей проблемы, как гарантировано уничтожить информацию конкретно на ключевом носителе, то в случае магнитных носителей она легко решается даже программным образом многократной записью на место, где хранится уничтожаемая информация, псевдослучайной цифровой последовательности. Информацию после этого не восстановить никакими средствами, даже по анализу остаточной намагниченности. Программ для такого уничтожения в сети полно

С перезаписываемыми CD теоретически можно поступить так же. Но вот только одна проблема: ты предлагаешь использовать готовые записанные коммерческие CD, а они не перезаписываются.

U235>> "Древние дискеты" - куда более подходящий ключевой носитель,

ccsr> Но ты же о них ничего не знал, потому что до этого утверждал, что их нельзя использовать.

Идем на вторую страницу топика, читаем мое сообщение аж от 6 апреля, написаное задолго до того, как сюда историю кубинского агента запостили, и видим, кто чего раньше знал и утверждал

Ты не в состоянии запомнить и усвоить даже то, что писалось тут пять страниц назад, куда тебе несколько сотен страниц учебников по криптографии и математики усвоить, чтоб квалифицированно о криптографии говорить?

Если бы ты был пограмотнее, то ты бы знал разницу между дискеткой и жестким диском. И знал бы, что это разные диски, а не один и тот же, как тебе видимо вследствие компьютерной неграмотности кажется. Вот и весь твой уровень понимания проблемы

Поэтому ты даже не понимаешь, что я пишу о совершенно другой проблеме: о том, что операционная система Windows неконтролируемым пользователем образом способна перезаписывать ключевую информацию с открываемого на чтение внешнего носителя на внутренний диск компьютера, где она будет сохраняться неопределенное время даже после того, как ключевой носитель будет извлечен и уничтожен. Вот таким образом и взломали шифрпереписку кубинцев.

Что до твоей проблемы, как гарантировано уничтожить информацию конкретно на ключевом носителе, то в случае магнитных носителей она легко решается даже программным образом многократной записью на место, где хранится уничтожаемая информация, псевдослучайной цифровой последовательности. Информацию после этого не восстановить никакими средствами, даже по анализу остаточной намагниченности. Программ для такого уничтожения в сети полно

С перезаписываемыми CD теоретически можно поступить так же. Но вот только одна проблема: ты предлагаешь использовать готовые записанные коммерческие CD, а они не перезаписываются.

U235>> "Древние дискеты" - куда более подходящий ключевой носитель,

ccsr> Но ты же о них ничего не знал, потому что до этого утверждал, что их нельзя использовать.

Идем на вторую страницу топика, читаем мое сообщение аж от 6 апреля, написаное задолго до того, как сюда историю кубинского агента запостили, и видим, кто чего раньше знал и утверждал

Даже магнитные дискетки в этом отношении лучше: их можно в специальном сейфе с размагничивающей системой хранить, и уничтожить информацию на них одним нажатием кнопки. Хотя дискетки, конечно, тоже тот еще носитель. У них хреново уже с надежностью хранения информации.

Флейм о шифровании [U235#06.04.15 04:13]

… Тут ты в очередной раз попал в ловушку, заявив относительно оптических компакт-дисков, как ключевых носителей "я знаю когда их начали использовать". На самом деле такие диски никогда не использовались как носители ключей в военной и дипломатической шифрсвязи по одной простой причине: не удовлетворяют требованиям по быстрому уничтожению ключевой информации в случае угрозы захвата. Компакт-диски по этому параметру - хуже не придумаешь: загораться от зажигалки или спички не особо хотят. В…// ОбщевоенныйТы не в состоянии запомнить и усвоить даже то, что писалось тут пять страниц назад, куда тебе несколько сотен страниц учебников по криптографии и математики усвоить, чтоб квалифицированно о криптографии говорить?

Copyright © Balancer 1997..2023

Создано 22.05.2014

Связь с владельцами и администрацией сайта: anonisimov@gmail.com, rwasp1957@yandex.ru и admin@balancer.ru.

Создано 22.05.2014

Связь с владельцами и администрацией сайта: anonisimov@gmail.com, rwasp1957@yandex.ru и admin@balancer.ru.

off-topic-off

off-topic-off

инфо

инфо инструменты

инструменты